iOS 26.2 存在多个 Root 权限漏洞,关注越狱的先别升

- 2026-02-17 08:40:42

随着 Apple 推送 iOS / iPadOS 26.3 正式版,很多人第一时间选择了更新。

但如果翻阅官方安全文档,会发现一个关键信息:

👉 26.3 一次性修复了 37 个安全漏洞

👉 其中包含多个涉及 Root 权限提升的问题

也就是说——在 26.2 及更低版本中,这些漏洞是确实存在的。

🔍 多个漏洞涉及核心权限层

本次修复的问题包括:

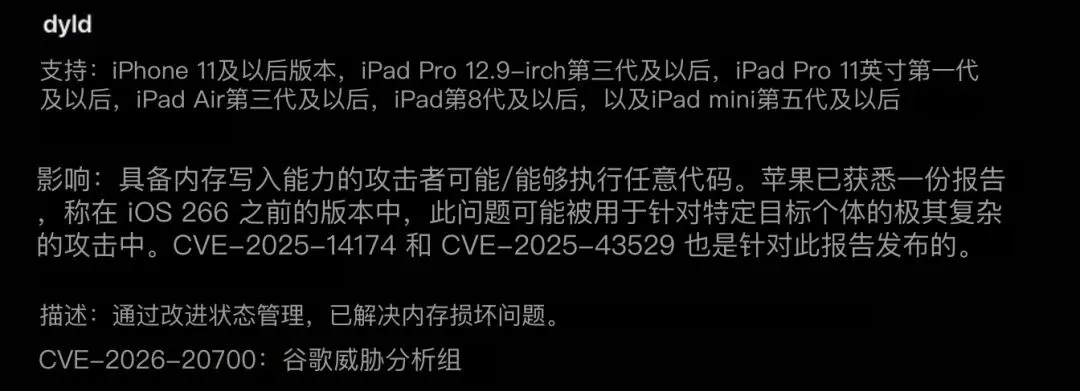

• 内存损坏漏洞

• 任意代码执行

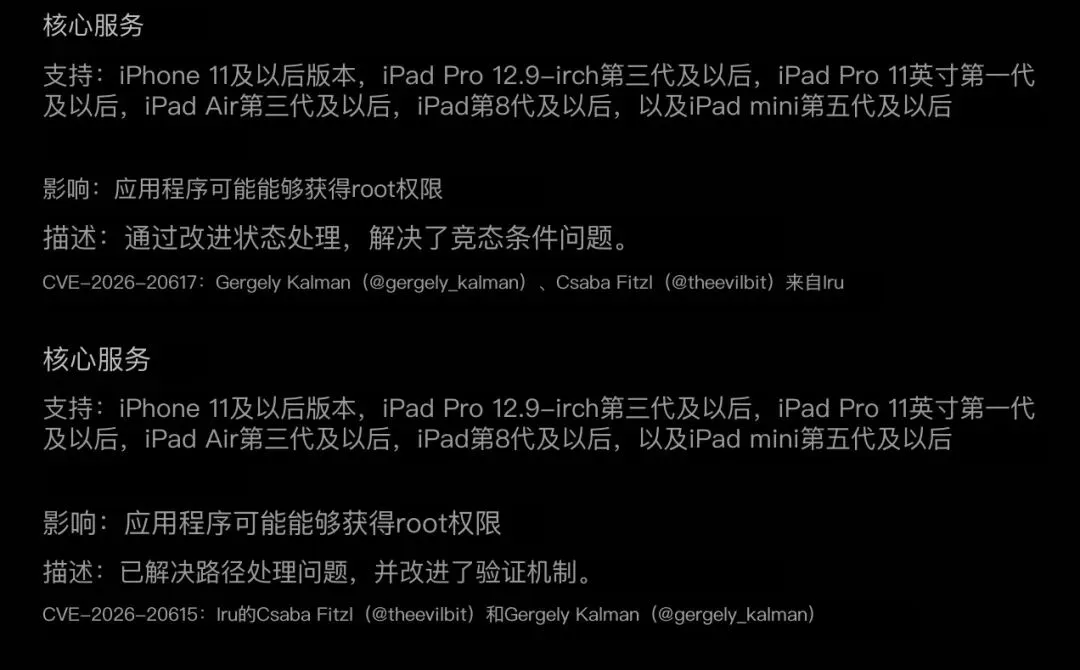

• 权限提升问题

• 内核层异常处理漏洞

其中编号为 CVE-2026-20700 的漏洞,由

Google Threat Analysis Group 发现。

该漏洞属于内存损坏类型,在特定条件下可能允许执行任意代码。

苹果已经在 26.3 中进行了修补。

🌍 外区怎么讨论?

在更新发布后,外区社区也开始讨论。

DNS_Sys 在推文中提到:

iOS 26.3 修复了多个允许完全 Root 权限的漏洞。其中还有一个漏洞目前正被积极利用。这些漏洞多用于针对特定目标,而非随机攻击。注重安全的用户应该尽快更新。如果对越狱感兴趣,即便未来还有一线可能,也建议保持旧版本。

这段话其实透露两个关键信息:

1️⃣ 安全风险确实存在

2️⃣ 技术利用空间也确实存在

🧠 另一位网友的技术分析

随后也有网友补充讨论:

该漏洞非常严重,而且位于敏感区域。未来可能会看到基于它的工具,比如应用内注入类工具。不过通常情况下,我们仍然需要内核漏洞才能绕过 AMFI。

这里提到的 AMFI,是 iOS 的签名验证机制。简单理解就是:系统会强制检查应用是否被授权签名。

想要实现更深层的系统修改,通常需要:

• 用户态漏洞

• 内核漏洞

• 权限提升链

• 绕过 AMFI

缺一不可。

所以——

📌 漏洞严重 ≠ 立刻能完整越狱

📌 但漏洞存在 = 理论空间仍在

⚙️ 关注越狱 / TrollStore 生态的用户

如果你对底层玩法感兴趣,例如:

• TrollStore

• 其他系统级工具

那么 26.2 及以下版本理论上保留了更多可能性。

但需要强调:

• 目前没有开发者宣布可用工具

• 也没有利用链公开

• 一切仍处于观察阶段

🔚 最后说一句

如果你重视安全 —— 更新

如果你关注生态 —— 观望

选择没有对错,只是取决于你站在哪个角度。

你现在停留在哪个版本?

是优先安全,还是等待可能性?

往期推荐