随着安全防护手段持续升级、系统平台限制收紧、用户安全意识提升,绝大多数移动端恶意软件必须不断迭代演变,才能保持攻击效力。现代威胁不再单纯依赖传统攻击手法,而是持续新增恶意能力,并滥用合法系统功能实现非预期操作。这种持续演化反映出行业趋势:攻击者不断优化工具链,以此实现持久驻留、绕过检测、最大化控制受害设备。这也凸显了长期研究威胁演变规律的重要性。

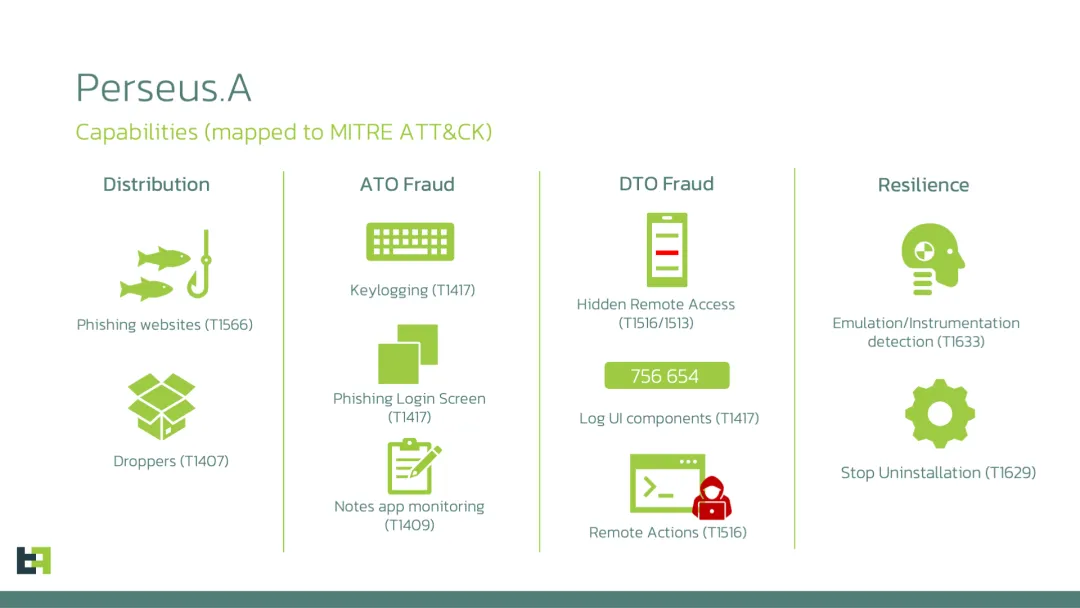

移动威胁情报团队监测到一款正在野外活跃传播的新型安卓恶意威胁。该恶意软件命名为 Perseus(珀耳修斯),是移动端恶意程序的进阶变种。它基于 Cerberus、Phoenix 等老牌恶意家族的代码框架开发,演变为一套更灵活、功能更强的设备入侵攻击平台。

面对日趋加固的移动生态环境,新型移动端威胁融合各类新技术,并复用系统正常功能维持攻击效果。本文剖析 Perseus 的架构设计与行为特征,阐明其如何通过技术迭代实现对感染设备的持久化、交互式远程控制,助力洞悉移动端恶意软件的演进态势。

所有已观测到的 Perseus 攻击活动,均统一采用 伪装 IPTV 影音应用 的分发策略。结合此前针对 Massiv 木马的报告可知,该手法旨在提升可信度、增强用户留存,精准瞄准核心受害地区,尤以土耳其为首要目标。

IPTV 类软件受众广泛,且大多脱离谷歌应用商店等官方渠道分发。这类用户早已习惯侧载安装 APK,对非常规安装流程警惕性极低。Perseus 将恶意载荷嵌入此类常用软件场景,大幅降低用户疑心、提升感染成功率,把恶意行为隐匿在大众普遍接受的分发模式之中。

针对安卓 13 及以上系统的权限限制,Perseus 在侧载传播时,会通过 加载器(dropper) 绕过防护机制。值得注意的是,这款分发所用的加载器并非 Perseus 专属,还曾用于投放 Klopatra、Medusa 等其他木马家族。