安卓高通芯片0day漏洞CVE-2026-21385

- 2026-04-15 19:19:28

安卓高通芯片0day漏洞CVE-2026-21385受影响范围:超过235款高通芯片组,包括广泛使用的Snapdragon系列(如 SM7675p、SM8475p、SM8550p、SM8635 等)

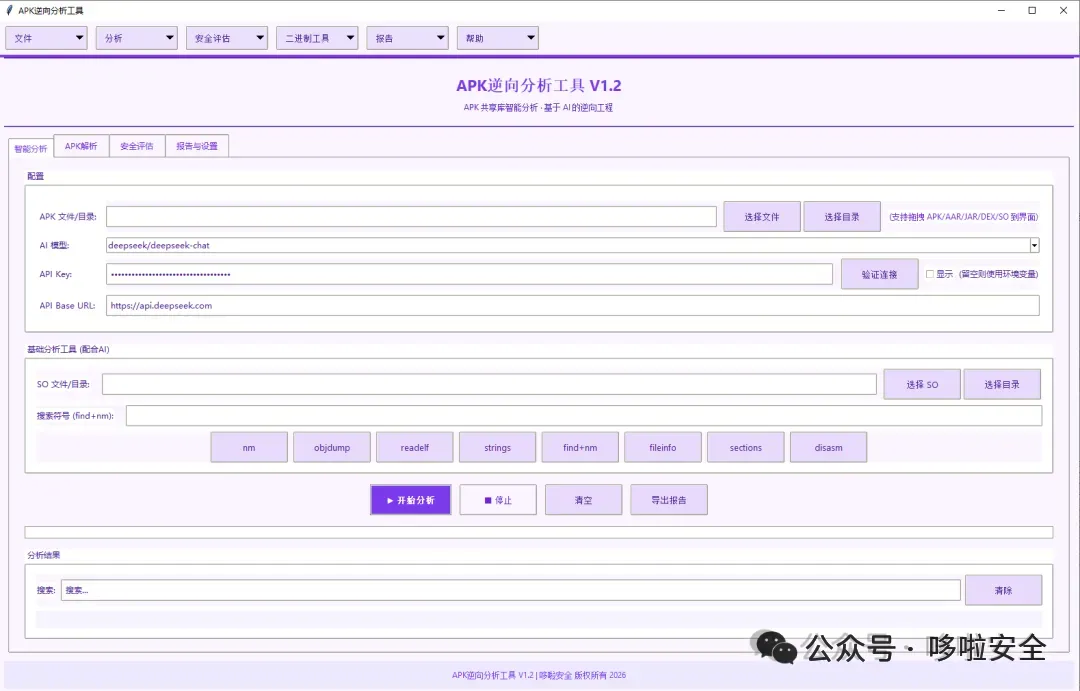

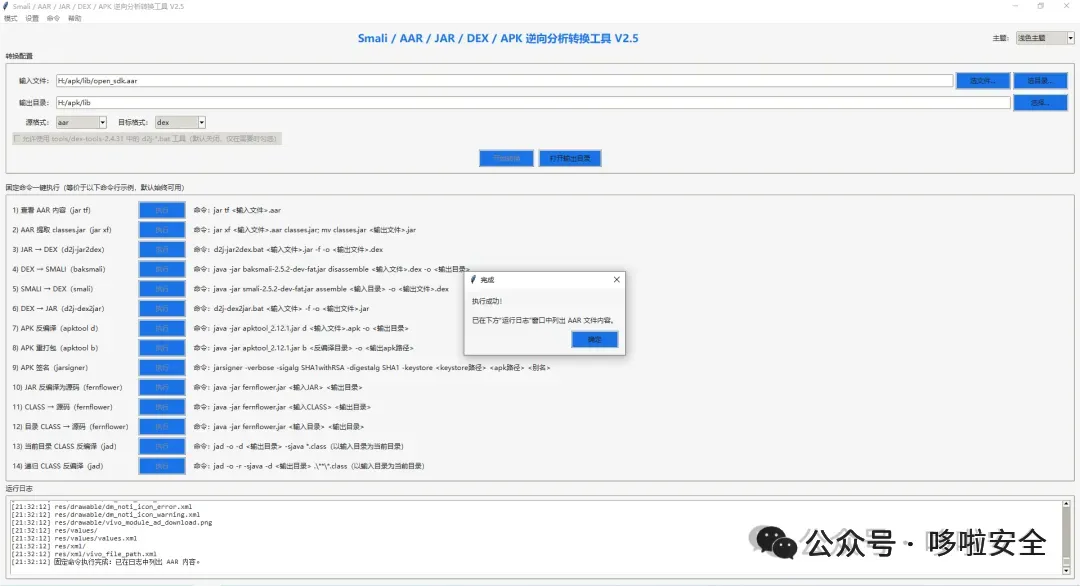

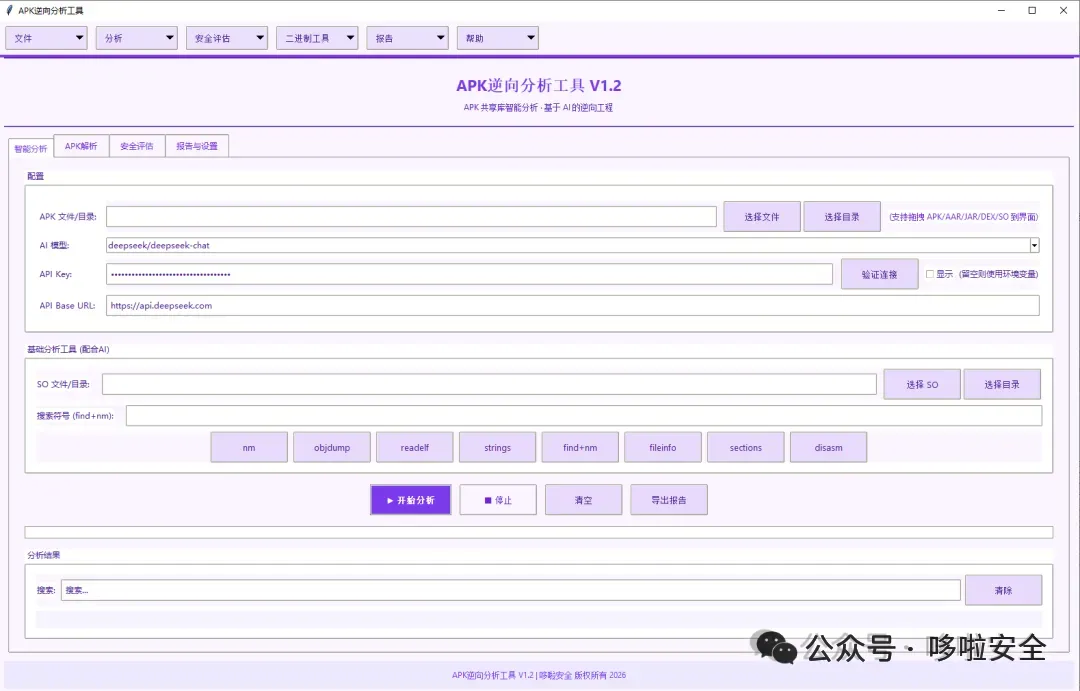

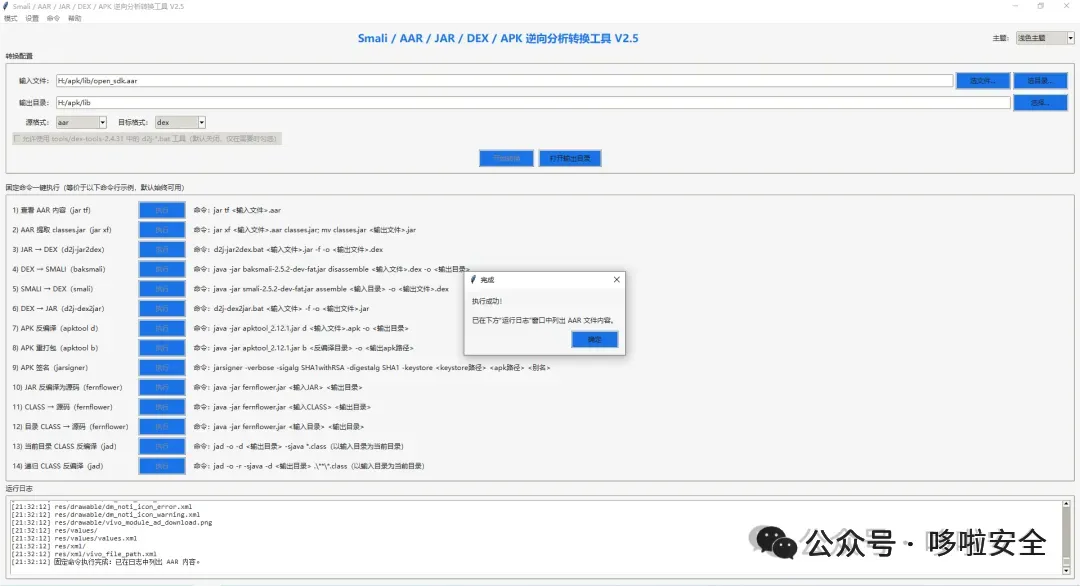

APP逆向分析工具V4.5 APK安全加固平台V5.2 Python逆向分析工具V2.5 Unity手游无Root注入工具 Android病毒分析工具V3.2 Android智能取证系统V1.1.8 Android智能调试分析工具V7.5 Python字节码反编译工具(逆向分析) Python字节码反编译逆向分析(高级篇) Android Apk逆向分析工具(jadx-ai-mcp) 逆向交流群|Android智能调试工具(下载地址) Smali/AAR/JAR/DEX/APK逆向分析转换工具V2.5

Android/iOS/HarmonyOS多引擎安全SDK检测分析系统V8.0

魔改Claude Code:如何利用泄露源码打造你自己的AI编程助手

安卓Root技术的演进与选型指南(Magisk/KernelSU/APatch/SukiSU)

安卓高通芯片0day漏洞CVE-2026-21385:235+芯片组受影响

2.1 漏洞概述

CVE-2026-21385 是存在于高通(Qualcomm)图形(Graphics)子组件中的整数溢出/回绕漏洞,CVSS 评分为 7.8(高危)。该漏洞于2025年12月18日通过Google Android安全团队报告给高通,2026 年 3 月被确认为已遭野外有限针对性利用的零日漏洞。

2.2 漏洞技术原理

漏洞类型:整数溢出或回绕(Integer Overflow or Wraparound)

触发机制:高通在官方公告中描述该漏洞为"在使用对齐方式进行内存分配时,添加用户提供的数据时未检查可用缓冲区空间导致的内存损坏"。-

具体而言,漏洞存在于 GPU 驱动/显示组件的内存分配对齐逻辑中:

触发条件:1. 用户态传入对齐参数(alignment parameter)2. 驱动在执行内存分配计算时:size = user_size + alignment_offset3. 未对计算结果进行溢出检查4. 当 user_size 足够大时,计算产生整数回绕,导致实际分配的内存远小于预期5. 后续对缓冲区的写入操作造成越界内存损坏

2.3 漏洞利用链路

┌─────────────┐ ┌─────────────┐ ┌─────────────┐ ┌─────────────┐│ 恶意应用 │ ──► │ 触发整数溢出 │ ──► │ 内存损坏 │ ──► │ 权限提升 ││ (本地访问) │ │ (GPU 驱动) │ │ (堆/缓冲区)│ │ (内核级控制)│└─────────────┘ └─────────────┘ └─────────────┘ └─────────────┘

攻击条件:

需要本地系统访问权限(恶意应用需先安装在目标设备上)

需要少量用户权限

攻击复杂度为低

利用后果:成功利用后可绕过安全控制,实现权限提升并接管目标系统。

2.4 补丁情况

Google在2026年3月的安全公告中指出,有迹象表明该漏洞正遭受"有限的、有针对性的利用"。由于Android生态的碎片化,补丁无法立即覆盖所有设备,各设备制造商需要时间进行适配测试。

Android逆向视频资料(2026)

链接: https://pan.baidu.com/s/18bQwLJgv4vUKgLC-XqtxWg提取码: 46s4

Android逆向工具篇

Android开发智能调试分析软件V7.5

链接: https://pan.baidu.com/s/1cSibTh8nDMwsEvJ59Oblvg提取码: rx32

本文来自网友投稿或网络内容,如有侵犯您的权益请联系我们删除,联系邮箱:wyl860211@qq.com 。