iOS 应用内购订阅订单系统设计与实现

- 2026-03-24 10:06:37

本教程分为三大部分:

抽象系统设计思想与时序流程(目标、边界、关键原则、Mermaid 时序图) 详细接口设计与示例代码(REST 接口、鉴权、幂等、Java/PHP 示例) 服务部署与密钥管理(如何创建 .p8、生成 App 专用共享密钥、在服务器/容器/CI 中安全配置环境变量与 Secrets)

目标读者:后端工程师、移动端开发者、DevOps。

前提:你拥有 App Store Connect 权限(可以创建 Keys / 查看 App 详情)。

第一部分 — 抽象系统设计思想与时序流程

目标:明确系统边界、职责与失败模型,保证安全、一致与可观测。

可信来源(Trust Anchor):后端为账务真相;客户端仅触发与表现。 关键实体:User、Order(transaction_id)、Receipt(原始/摘要)、Subscription 状态、Notification Log、Idempotency Key。 失败模型:外部依赖(Apple)可能延迟或不可用;需幂等、重试与补偿。

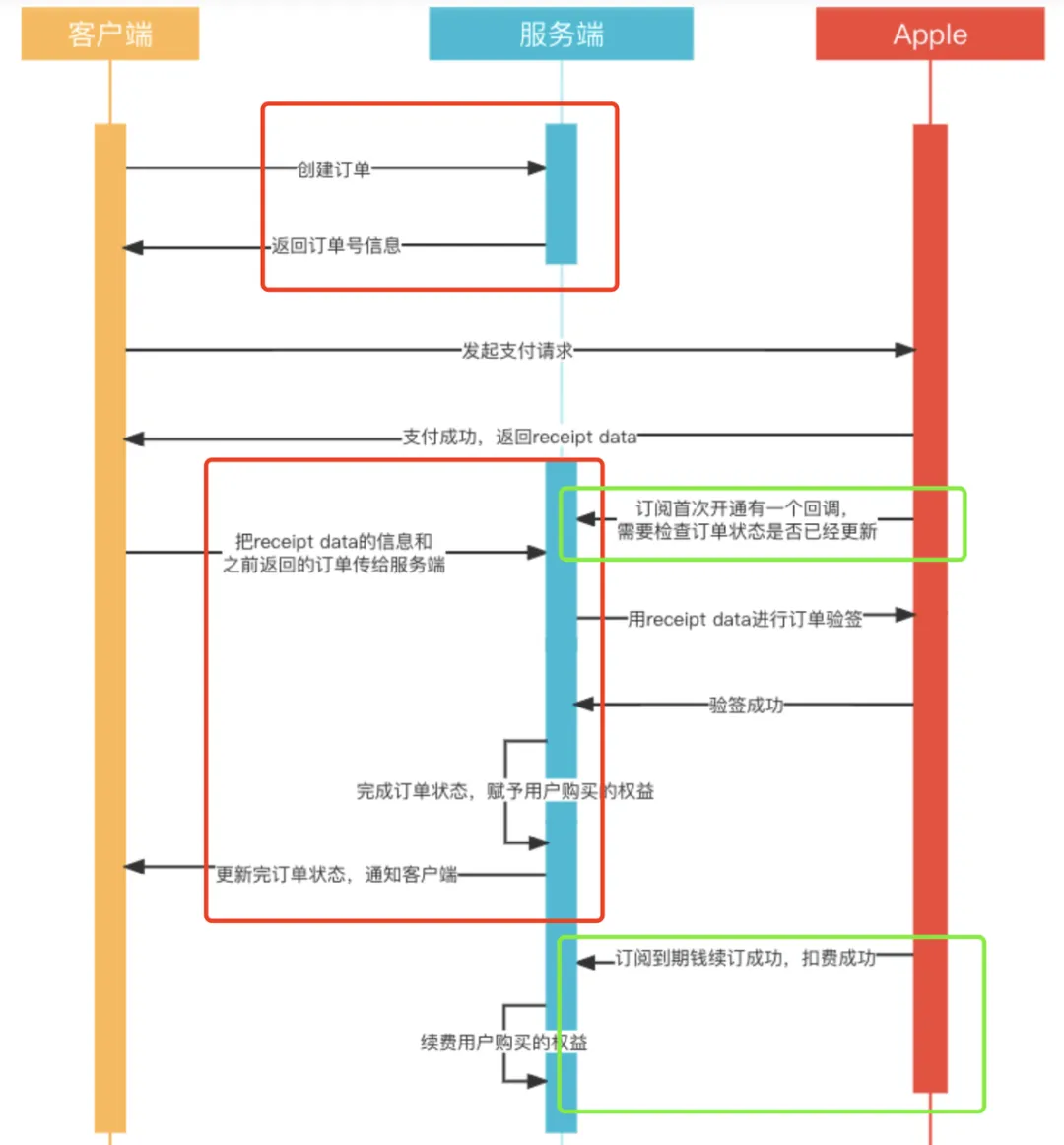

核心时序(客户端上报收据 → 后端验证 → 更新状态):

sequenceDiagram participant App as iOS App participant Backend as 验证服务 participant Apple as App Store Server participant DB as 数据库 App->>Backend: POST /subscription/verify (receipt, idempotency_key) Backend->>DB: insert verification job (idempotent) Backend->>Apple: POST verifyReceipt / App Store Server API Apple-->>Backend: verification result (status, latest_receipt_info) Backend->>DB: upsert order by transaction_id, update subscription state Backend-->>App: return canonical subscription status Apple-->>Backend: Server-to-Server notification (renewal, cancel, refund) Backend->>DB: apply notification updates (idempotent)设计要点:

所有账务决策必须基于后端与 Apple 的验证结果; 使用 idempotency_key与transaction_id保证幂等;保存原始收据与通知原文用于审计与对账; 设计重试/补偿队列与监控告警(验证失败率、通知延迟、重试长度)。

第二部分 — 详细接口设计与示例代码

本节给出三个关键接口的详细定义与实现要点,以及 Java / PHP 的示例片段。

API 列表:

POST /subscription/verify— 客户端上报收据(同步返回当前订阅视图)GET /subscription/status— 客户端查询订阅状态POST /apple/notifications— Apple 的 Server-to-Server 通知回调(验签 + 幂等)

接口定义(示例)

POST /subscription/verify

200:status: "active" 4xx/5xx: error Auth: Bearer Body: { receipt: string (base64), idempotency_key: string, product_id?: string } Responses: GET /subscription/status

Auth: Bearer Query: user_id or infer from token 200: { subscriptions: [ { product_id, status, expires_at } ] } POST /apple/notifications

No bearer auth; must verify Apple-signed payload 200: OK when processed

实现关键点:

幂等:用 idempotency_key或 Apple 的transaction_id做唯一索引;验证 Apple:新版使用 JWT(由 .p8签名生成)调用 App Store Server API;旧版verifyReceipt使用password(App Shared Secret);事务与日志:订单更新与通知日志应在可回溯的事务或写日志后异步合并; 稳定性:对外调用实现超时、重试与熔断策略。

示例:Java(Spring 风格,伪代码)— /subscription/verify

@RestControllerpublicclassSubscriptionController{@PostMapping("/subscription/verify")public ResponseEntity<?> verify(@RequestBody VerifyRequest req, @RequestHeader("Authorization") String auth) {// 1. 验证并解析 client JWT(略)// 2. 幂等检查if (verificationExists(req.getIdempotencyKey())) {return ResponseEntity.ok(getCachedStatus(req.getIdempotencyKey())); }// 3. 调用 Apple 验证服务(appleClient 封装了 JWT 签名与请求) AppleVerificationResult result = appleClient.verifyReceipt(req.getReceipt());// 4. 根据 transaction_id 做 upsert,并返回规范化状态 upsertOrderFromAppleResult(result);return ResponseEntity.ok(buildStatusResponse(result)); }}示例:PHP(Laravel 风格,伪代码)— /apple/notifications

publicfunctionnotifications(Request $request){ $payload = $request->all();// 验签或解析 signedPayloadif (!verifyAppleSignedPayload($payload)) {return response('invalid', 400); }// 幂等检查if (notificationProcessed($payload['notificationUUID'])) {return response('ok', 200); } DB::transaction(function()use($payload){ insertNotificationLog($payload); applyNotificationToOrder($payload); });return response('ok', 200);}补充:如何处理返回给客户端的订阅状态

后端应返回“权威(canonical)”视图,包括 status、expires_at、product_id;若后端对 Apple 的最终状态仍在异步校准中,可返回 pending并在客户端重试查询。

第三部分 — 服务部署、密钥管理与具体操作步骤

本节把所有操作拆成可执行步骤:创建 .p8、获取 App Shared Secret、在服务器/容器/CI 中安全配置变量与 Secrets、示例命令与注意事项。

步骤 1:创建并下载 App Store Connect API Key(.p8)

登录 App Store Connect(https://appstoreconnect.apple.com)。 打开 Users and Access→Keys。点击Create API Key。创建后下载 AuthKey_XXXXX.p8并记录Key ID(示例ABC123DEFG)与Issuer ID(示例 1111-2222-3333-4444)。

注意:.p8 只可下载一次;若丢失需要新建并切换。

输出(应写入你的 Secrets 管理或部署说明):

APPLE_API_KEY_ID= Key IDAPPLE_ISSUER_ID= Issuer IDAPPLE_API_KEY_P8= p8 私钥文本或APPLE_API_KEY_P8_PATH指向文件

步骤 2:生成 App 专用共享密钥(App Shared Secret)

在 App Store Connect 的 App 页面,找到 In-App Purchases / Subscriptions 设置。 查找 App-Specific Shared Secret,生成或复制。存入 Secrets 管理(示例名 APPLE_SHARED_SECRET)。

注意:若使用旧版 verifyReceipt,请求中需要 password 字段(即 APPLE_SHARED_SECRET)。

步骤 3:在服务器 / 容器中安全配置密钥

推荐方案:

生产:使用云 Secret Manager(AWS Secrets Manager / GCP Secret Manager / Azure Key Vault),并授予最小权限; 容器:使用 Docker Secrets 或 Kubernetes Secret,把 .p8挂载到容器文件系统而不是暴露为环境变量;开发:使用 .env(本地)并把.env加入.gitignore,仓库保留.env.example。

示例 Documents/.env.example(已创建):

# Copy to .env and fill the real values locally. Do NOT commit .envAPPLE_API_KEY_ID=REPLACE_WITH_KEY_IDAPPLE_ISSUER_ID=REPLACE_WITH_ISSUER_IDAPPLE_SHARED_SECRET=REPLACE_WITH_SHARED_SECRETAPPLE_API_KEY_P8_PATH=/etc/keys/AuthKey_ABC123DEFG.p8把 .p8 放到只读受限目录(Linux):

sudo mkdir -p /etc/keyssudo chown root:appuser /etc/keyssudo chmod 750 /etc/keyssudo mv AuthKey_ABC123DEFG.p8 /etc/keys/sudo chown root:appuser /etc/keys/AuthKey_ABC123DEFG.p8sudo chmod 640 /etc/keys/AuthKey_ABC123DEFG.p8步骤 4:在后端运行时生成并使用 JWT(概要)

读取 APPLE_API_KEY_P8_PATH,用私钥签名 JWT;header 包含kid=Key ID;claims 包含iss=Issuer ID、iat、exp;把 JWT 放入 Authorization: Bearer <jwt>调用 Apple Server API;对旧流程(verifyReceipt)直接在请求 body 中放入 receipt-data与password(APPLE_SHARED_SECRET)。

步骤 5:配置 Apple Server-to-Server 通知

在 App Store Connect 配置通知回调 URL(HTTPS); 在回调处理里验证签名(或解析 signedPayload);使用通知的唯一 id 做幂等处理,并把原始通知存档。

步骤 6:密钥轮换与运维要点

支持按 kid解签多套公钥;轮换流程:新 key 发布 → 验证与小面积流量测试 → 切换生产 → 撤销旧 key; 把密钥访问写入审计日志,并设置告警(验证失败率、通知处理失败)。